tg-me.com/codeby_sec/9033

Last Update:

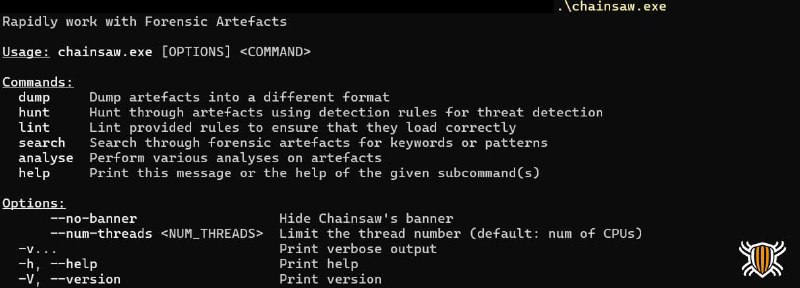

Инструмент предоставляет мощную функцию поиска и анализа криминалистических артефактов в Windows и предлагает универсальный и быстрый метод поиска ключевых слов в журналах событий Windows и выявления угроз с помощью встроенной поддержки правил обнаружения Sigma и пользовательских правил.

Можно скачать готовый бинарный файл на странице релизов.

Другой вариант установить через менеджер пакетов в Linux sudo apt install chainsaw.

Также можно самому скомпилировать инструмент (двоичный файл будет находится в папке target/release):

git clone https://github.com/WithSecureLabs/chainsaw.git

cd chainsaw

cargo build --release

Кроме того, для быстрой и полноценной работы также необходимо клонировать репозитории Sigma Rules и EVTX-Attack-Samples:

git clone https://github.com/SigmaHQ/sigma

git clone https://github.com/sbousseaden/EVTX-ATTACK-SAMPLES.git

Просмотр всех файлов .evtx, используя правила Sigma для логики обнаружения:

./chainsaw.exe hunt EVTX-ATTACK-SAMPLES/ -s sigma/ --mapping mappings/sigma-event-logs-all.yml

Поиск во всех файлах .evtx событий блокировки сценариев PowerShell (идентификатор события 4014):

./chainsaw.exe search -t 'Event.System.EventID: =4104' evtx_attack_samples/

Анализ артефакта shimcache с помощью предоставленных шаблонов регулярных выражений:

./chainsaw.exe analyse shimcache ./SYSTEM --regexfile ./analysis/shimcache_patterns.txt

Получение необработанного содержимого артефактов hive:

./chainsaw.exe dump ./SOFTWARE.hve --json --output ./output.json